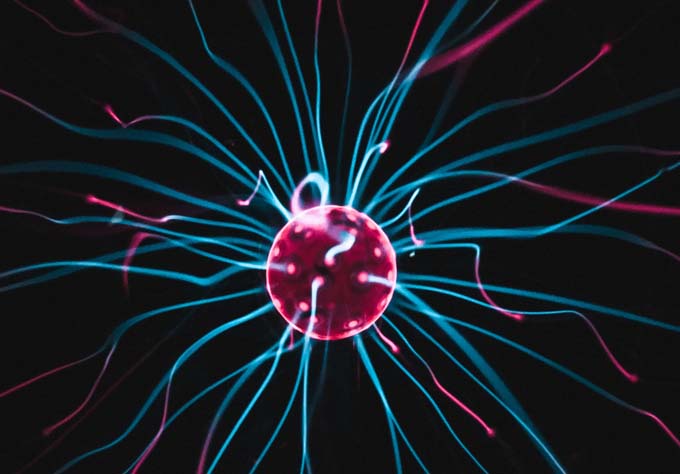

Crittografia quantistica: attacco hacker inutile

Internet pullula di informazioni altamente sensibili. Sofisticate tecniche di crittografia di solito garantiscono che tali contenuti non possano essere intercettati e letti. Ma in futuro, soprattutto i potenti computer quantistici potrebbero decifrare le chiavi, a volte in pochi secondi. Metodo degli anni '90 Lo scambio di chiavi meccanico quantistico - noto in gergo tecnico come "distribuzione di chiavi quantistiche (QKD) - [...]

Internet pullula di informazioni altamente sensibili. Sofisticate tecniche di crittografia di solito garantiscono che tali contenuti non possano essere intercettati e letti. Ma in futuro, soprattutto i potenti computer quantistici potrebbero decifrare le chiavi, a volte in pochi secondi.

Metodo degli anni '90

Lo scambio di chiavi meccanico quantistico - noto in gergo tecnico come distribuzione di chiavi quantistiche (QKD) - è a prova di attacchi alle linee di connessione. Il QKD è quindi immune anche ai computer quantistici, ma non agli attacchi o alle manipolazioni dei dispositivi stessi. I dispositivi potrebbero emettere una chiave che il produttore ha precedentemente memorizzato ed eventualmente trasmesso a un hacker. Il cosiddetto "Device independent QKD" (QKD indipendente dal dispositivo), o DIQKD in breve, controlla ora anche la sicurezza dei dispositivi. Questo metodo è noto in teoria fin dagli anni '90, ma ora un gruppo di ricerca internazionale guidato dal fisico della LMU Harald Weinfurter (https://xqp.physik.uni-muenchen.de/people/professor/weinfurter/index.html) e Charles Lim dell'Università Nazionale di Singapore (NUS) è stato realizzato per la prima volta a livello sperimentale.

Misurare gli stati quantistici degli atomi

Nel presente esperimento, i fisici hanno utilizzato due atomi di rubidio entangled situati in due laboratori distanti 400 metri l'uno dall'altro nel campus della LMU per scambiarsi le chiavi. Le due sedi sono collegate da un cavo in fibra ottica di 700 metri che passa sotto la piazza di fronte all'edificio principale dell'università. Per scambiare una chiave, le due parti misurano gli stati quantici dei loro atomi. Ciò avviene in modo casuale in due e quattro direzioni rispettivamente. Se le direzioni coincidono, i risultati della misurazione sono identici grazie all'entanglement e possono essere utilizzati per generare una chiave segreta.

Connessioni a prova di intercettazione grazie alla crittografia quantistica

La cosiddetta disuguaglianza di Bell può essere analizzata con gli altri risultati delle misurazioni. John Bell sviluppò questa disuguaglianza per verificare se la natura può essere descritta con variabili nascoste. Con il DIQKD, questo test viene ora utilizzato per garantire che non vi sia "alcuna manipolazione dei dispositivi, ossia che i risultati di misura nascosti non siano già stati memorizzati nei dispositivi", afferma Weinfurter. Il protocollo NUS utilizza ora due impostazioni di misura. "Questo rende molto più difficile intercettare le informazioni. È possibile tollerare più rumore e generare chiavi segrete anche con livelli di rumore più elevati", afferma Charles Lim.

"Con il nostro metodo, ora possiamo generare in modo sicuro chiavi segrete anche con dispositivi non caratterizzati e potenzialmente non affidabili", spiega Weinfurter. "Il nostro lavoro getta le basi per le future reti quantistiche in cui sarà possibile una comunicazione assolutamente sicura tra luoghi distanti", afferma Charles Lim.

Questo articolo è apparso originariamente su m-q.ch - https://www.m-q.ch/de/quantenkryptografie-hackerangriff-sinnlos/