Furto d'identità attraverso il phishing - una lista di controllo

I criminali informatici ricorrono a trucchi sempre più perfidi nei loro tentativi di rubare dati sensibili o identità. Più e più volte, gli utenti cliccano ignari su lettere fittizie in cui il malware viene loro propinato. Recentemente, gli hacker si sono spacciati per aziende svizzere e uffici federali. MELANI dà consigli su come comportarsi online.

Secondo la Centrale d'annuncio e d'analisi per la sicurezza dell'informazione (MELANIE), non ci sono mai state tante e-mail di phishing o furti d'identità come nel 2017. Tuttavia, i criminali informatici stanno usando metodi sempre più perfidi per danneggiare consumatori privati e aziende. Per esempio, fingono di essere funzionari del fisco o del governo per ottenere dati sensibili.

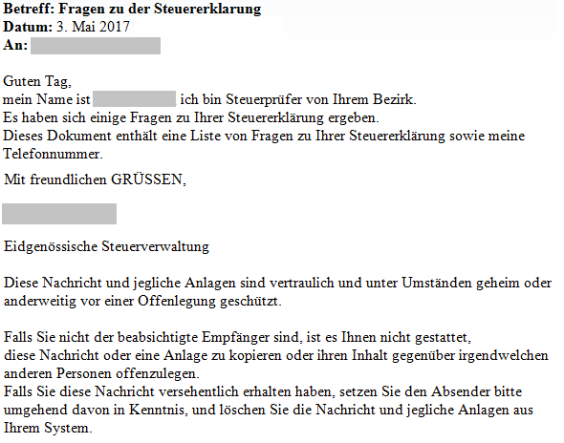

Una "sfacciata" e-mail che pretende di provenire dall'Amministrazione federale delle imposte ha fatto recentemente il giro. I truffatori hanno scritto qualcosa su un rimborso fiscale fittizio e hanno chiesto ai destinatari di compilare un documento allegato. Quando il file veniva aperto, il malware veniva automaticamente installato - sia sui computer Windows che sui Mac! Naturalmente, non c'era nessun rimborso delle tasse.

Indirizzi svizzeri nel mirino

A febbraio è circolata una mail - a prima vista proveniente da Swisscom - in cui i cybercriminali hanno usato una tattica simile. La banconota falsa era contrassegnata dal pulsante "View bill", che rimandava a un sito web preparato. Su questo sito web, le vittime sono state poi infettate da malware.

Secondo MELANI, anche gli inviti alle udienze giudiziarie o i messaggi della polizia cantonale sono usati come esca. "L'obiettivo degli aggressori è di prendere l'utente alla sprovvista, suscitare la sua curiosità o spaventarlo, per poi tentarlo in un'azione sconsiderata", dice l'agenzia federale.

Lista di controllo contro virus, worm e cavalli di Troia

La posta elettronica è uno dei mezzi di comunicazione più popolari. Come proteggersi nell'area dell'e-mailing e cosa dovrebbero fare le aziende colpite può essere risposto con questa lista di controllo. Tuttavia, la maggior parte del malware elettronico arriva sul tuo computer tramite allegati di posta elettronica. Una gestione attenta delle e-mail contribuisce in modo significativo alla sicurezza dei vostri dati e del vostro computer.

Le seguenti misure vi proteggono da virus, worms, cavalli di Troia, spam e hoaxes:

Attenzione alle e-mail da mittenti sconosciuti

Non fidatevi delle e-mail di cui non conoscete l'indirizzo del mittente. In questo caso, non aprite alcun documento o programma allegato e non selezionate alcun link in esso contenuto.

Prestare attenzione all'affidabilità delle fonti

Aprire solo file o programmi da fonti affidabili e solo dopo averli prima controllati con un software antivirus aggiornato.

Attenzione ai nomi di file con due finali

Non aprite gli allegati di posta elettronica che hanno due finali (ad esempio picture.bmp.vbs). Non fatevi ingannare dall'icona di un tale file. Disattivate l'opzione "Nascondi le estensioni per i tipi di file conosciuti" in Windows Explorer.

Aggiornamento del software del programma di posta elettronica

Anche i programmi di posta elettronica possono avere delle lacune di sicurezza. Controllate regolarmente se c'è un aggiornamento software per il vostro programma di posta elettronica e installatelo.

Non rispondere allo spam

Generale: Fate attenzione al vostro indirizzo e-mail. Date il vostro indirizzo e-mail solo a poche persone e usatelo esclusivamente per la corrispondenza importante.

Creare un secondo indirizzo e-mail

Per la compilazione di moduli web, l'iscrizione a newsletter, l'inserimento in libri degli ospiti, ecc. è consigliabile utilizzare un secondo indirizzo e-mail. Questo può essere richiesto gratuitamente a vari fornitori. Se questo indirizzo è affetto da spam, può essere cancellato e sostituito.

Attento, attento, attento...

Se si risponde allo spam, il mittente sa che l'indirizzo e-mail è valido e continuerà a inviare spam. Anche lo spam con una "opzione di cancellazione" dovrebbe essere trattato con cautela. Questo promette che inviando un'e-mail con un certo contenuto, sarete rimossi dalla lista di distribuzione.

In questo contesto, dovrebbero essere considerate anche le e-mail di risposta automatica in caso di assenza per ferie. Dovrebbero essere attivati solo per gli indirizzi conosciuti.

Lista di controllo delle aziende i cui nomi sono stati usati impropriamente come mittenti:

Se il nome della vostra azienda viene usato impropriamente per e-mail fraudolente, segnalate chiaramente sulla homepage che la vostra azienda viene usata impropriamente come mittente di e-mail malware. Dai la tua raccomandazione ai clienti su come dovrebbero comportarsi.

- Informate i vostri clienti dei tentativi di frode per mezzo di una newsletter regolare o direttamente.

- Rispettare le seguenti regole di base quando si comunica con i clienti via e-mail e comunicargliele:

- Usate i link con parsimonia nelle e-mail e collegate solo al vostro dominio. Se possibile, usate link a pagine protette da crittografia (https) e informatene il destinatario.

- Non usate link nascosti, rendete sempre i link visibili all'utente.

- Non linkare a siti web che richiedono username e password o altri input.

- Scrivi ai clienti con nome e cognome, se questa informazione è disponibile.

- Inviare per iscritto informazioni importanti sul conto per lettera - soprattutto nel settore finanziario.

(Fonte: MELANI, maggio 2017)

Se avete altre domande specifiche sul tema del phising, rivolgetevi direttamente alla Centrale d'annuncio e d'analisi per la sicurezza dell'informazione MELANI. Sito