Assicurazione cibernetica al limite

Molti assicuratori hanno inasprito le loro politiche di sottoscrizione più volte nell'ultimo anno. Il trasferimento dei rischi informatici sta diventando una sfida.

Immagine: ADOBESTOCK

Le aziende che volevano rinnovare le loro polizze informatiche alla fine dell'anno hanno dovuto scavare a fondo nelle loro tasche. Un aumento significativo dei premi con un raddoppio simultaneo delle franchigie e una riduzione dei limiti è una realtà per l'assicurazione informatica. Nel frattempo, la situazione dei sinistri continua a peggiorare. La maggior parte di questi sono attacchi ransomware, che stanno diventando sempre più professionali e frequenti. Il modello di business "Ransomware-as-a-Service" è in continua evoluzione: da un lato, gli aggressori criptano i sistemi attivi e, se possibile, i backup. D'altra parte, rubano dati confidenziali o dati personali degni di protezione per esercitare una pressione supplementare (doppia estorsione). In questo modo, le aziende attaccate vengono messe in ginocchio e i responsabili vengono convinti a pagare il riscatto. La richiesta di riscatto individuale è adattata alle possibilità finanziarie dell'azienda attaccata, ma l'esperienza mostra che può essere negoziata al ribasso.

Requisiti di sicurezza informatica per la copertura assicurativa

In risposta al significativo aumento delle perdite, gli assicuratori stanno ora formulando requisiti specifici di sicurezza informatica. Le aziende devono soddisfare questi requisiti se vogliono stipulare una polizza informatica seria. I requisiti essenziali per la sicurezza informatica sono:

- Trasparenza su tutti gli asset (sistemi informatici e dati elaborati)

- Autenticazione a più fattori per qualsiasi accesso remoto (ad esempio dall'home office) ai sistemi IT

- Password forti (requisiti di lunghezza e complessità)

- Sensibilizzazione annuale dei dipendenti sulla sicurezza delle informazioni e sui rischi informatici, combinata con un attacco di phishing simulato

- Rigorosa segmentazione di rete della tecnologia operativa e/o dei sistemi legacy e in base alla geografia o all'organizzazione

- Gestione continua e reattiva delle patch (monitoraggio delle vulnerabilità, installazione di patch critiche entro 72 ore)

- Solida strategia di backup (secondo la regola del 3-2-1 e un backup offline o su cloud indipendente per incidenti ransomware)

- Piano di disaster recovery documentato e praticato annualmente (compresi i recuperi di backup)

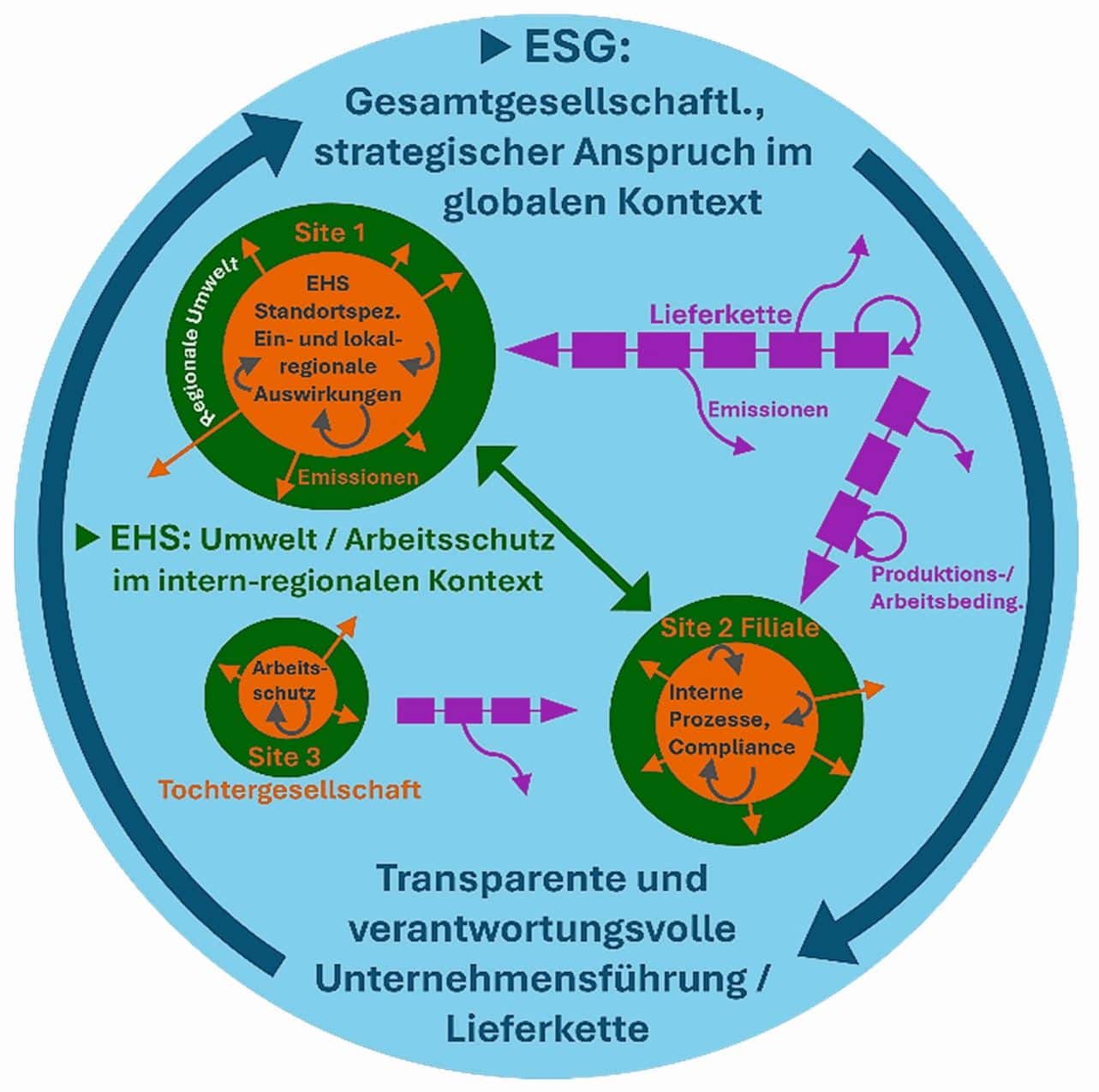

- Per le grandi aziende e per quelle con orientamento internazionale: Standard di cybersecurity uniformi in tutte le filiali

Restrizioni di copertura

Un importante sviluppo nel trasferimento dei rischi informatici è che sempre più assicuratori stanno limitando massicciamente la portata della copertura in relazione ai danni causati da ransomware. Questo può essere attribuito all'alta frequenza di incidenti ransomware. Di conseguenza, alcuni assicuratori non offrono alcuna copertura per questa tattica di attacco o malware. Altri limitano le loro prestazioni a un massimo di 50% della somma assicurata o coinvolgono ulteriormente l'assicurato in tali incidenti. Sporadicamente, i danni causati da vulnerabilità critiche che sono diventate note, come Microsoft Exchange o Log4Shell, sono anche esclusi dalla portata della copertura quando si stipula un'assicurazione.

Aumento dei premi assicurativi

I premi delle assicurazioni cibernetiche hanno subito una correzione negli ultimi anni a causa del continuo aumento delle minacce e dei sinistri. Quando si rinnova un'assicurazione informatica, i supplementi di premio di 50-100% sono comuni. Dopo sinistri importanti, può anche essere applicato un quadruplicamento del premio. Inoltre, alcuni assicuratori hanno introdotto premi minimi per controllare meglio i sinistri di frequenza sui loro libri. Le compagnie di assicurazione hanno anche annunciato aggiustamenti di strategia per la cyber assicurazione per il 2022. Quindi una stabilizzazione del mercato non sembra essere a portata di mano.

Autore

Max Keller è capo del Funk Risk Lab alla Funk Insurance Brokers AG

> www.funk-gruppe.ch

Un piano in 10 punti per affrontare un'emergenza informatica

Un attacco informatico è più probabile oggi che mai. Gli studi del fornitore di servizi di sicurezza IT Sophos, come "The State of Ransomware 2021", mostrano che a livello internazionale il 37% delle aziende intervistate sono colpite solo da ransomware. Anche se il ransomware ha probabilmente causato il danno più devastante negli ultimi anni, non è affatto l'unico tipo di malware che può portare a seri problemi alle aziende. Un piano di risposta agli incidenti ben preparato e pensato, che tutte le parti interessate nell'azienda possono implementare immediatamente, può mitigare significativamente le conseguenze di un attacco informatico. Di conseguenza, gli esperti di Sophos Labs hanno sviluppato il seguente piano in 10 punti per affrontare un incidente informatico basato sulla loro esperienza:

- Determinare tutte le parti coinvolte e interessate

- Identificare le risorse critiche

- Esercitarsi e recitare scenari di emergenza

- Fornire strumenti di sicurezza

- Garantire la massima trasparenza

- Implementare il controllo degli accessi

- Investire in strumenti di analisi

- Definire misure di risposta per le emergenze informatiche

- Condurre una formazione di consapevolezza

- Fare uso di servizi di sicurezza gestiti

>Fonte: www.sophos.com